BusKill | USB Cable Kill Switch

20. Januar 2020

Daniel Mrskos zieht sich als geschäftsführender Gesellschafter aus der snapSEC GmbH zurück

31. Januar 2020

BusKill | USB Cable Kill Switch

20. Januar 2020

Daniel Mrskos zieht sich als geschäftsführender Gesellschafter aus der snapSEC GmbH zurück

31. Januar 2020Aktuell sind wieder vermehrt eMails mit gefährlichen Anhängen im Umlauf, die es auf Account-Daten abgesehen haben.

Das SANS Internet Storm Center warnt in einem Beitrag vor der Trojaner-Welle.

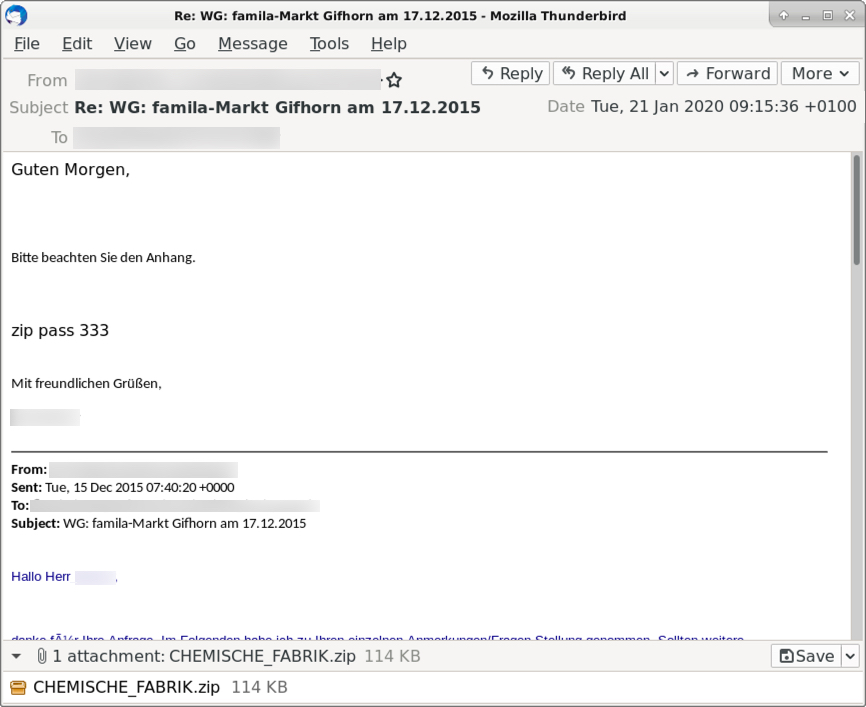

Auf den ersten Blick scheinbar legitime Geschäftsemails enhalten als Anhang gepackte Zip-Archive. Die Archive sind mit einem Passwort geschützt, welches im Text der eMail enthalten ist. Dies macht es für Mailgateways unmöglich, die Anhänge zu scannen.

Teilweise handelt es sich um bekannte Absender und bestehende Projekte im Unternehmen.

Wer das Zip-Archi öffnet hat die Möglichkeit, sich ein verseuchtes Word-Dokument auf dern Computer zu laden. Dieses müsste anschließend geöffnet und die Makro-Funktion aktiviert werden. Dies bringt schlussendlich den Schädling auf den jeweiligen Computer, der es dann auf Login-Daten abgesehen hat.

Wie kann man sich schützen?

Wie die Analyse einer Sample-Datei auf Virustotal zeigt, erkennen einige (namenhafte) Anti-Viren-Lösungen die Malware leider noch nicht – darauf kann man sich also nicht verlassen.

Somit hilft nur:

- GM-Methode (gesunder Menschenverstand-Methode) anwenden

- generelle Skepsis bei eMail-Attachments und vor allem, wenn verschlüsselte Zip-Archive enthalten sind und das nötige Passwort im eMail-Text enthalten ist

- Makros bei unbekannten Dateien NICHT aktivieren

- wenn ungefragt eine eMail (mit Links oder Anhängen) von einem bekannten Kontakt oder Geschäftspartner eintrifft, sollte aus Sicherheitsgründe zum Telefon gegriffen und nachgefragt werden

- DNS-Schutzschild (bspw. BLUE SHIELD UMBRELLA) ergänzend zur bestehenden IT-Sicherheits-Infrastruktur integrieren

- Mitarbeiter sensibilisieren